前言:

这是一篇关于月神SRC逻辑漏洞课程的学习笔记,因为我现在没有小钱钱所以买的是某宝的19期盗版课,如果后续赚钱了肯定是要支持一手正版的,但是现在嘛,先学吧,当然b站也有相关课程只不过需要包月充电

什么是网络安全:

网络安全就是攻击者从系统中找到会被利用的漏洞点,从而造成危害,造成资金损失或者有人从中获利,这些都是

而白帽子可以将漏洞提交给相关的SRC从而获取赏金

漏洞是什么:

解释:

漏洞就是可以被攻击者利用的功能点,并且能够造成危害,造成资金损失或存在获利

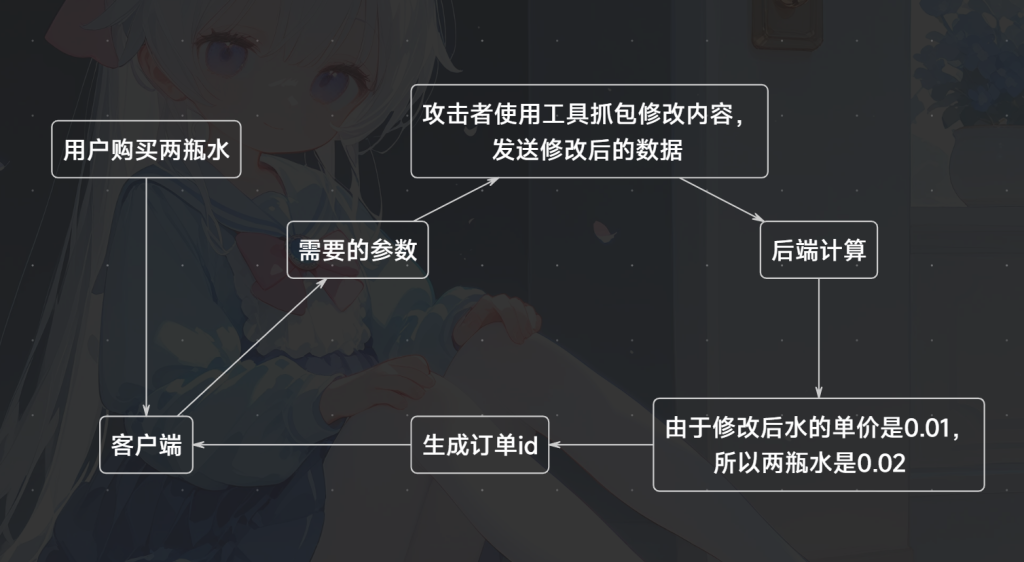

案例一(网购0.01):

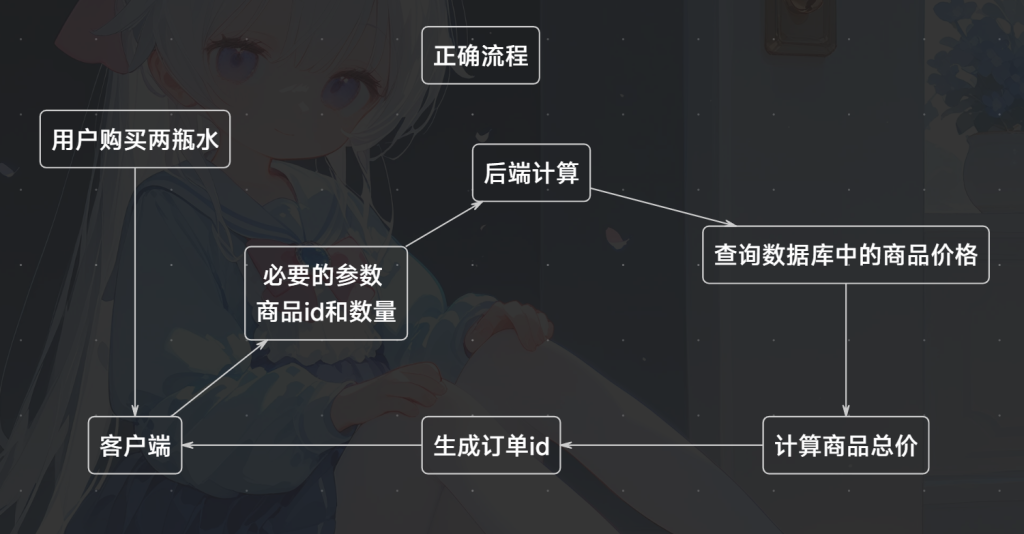

用户正常购买两瓶水,客户端会将水的单价(1元)和水的数量(2瓶)等参数发送给后端,然后后端会计算两瓶水的总价格生成订单id,然后将订单id发给客户端,客户端再拉起支付请求

这时我们可以使用工具将客户端发送给后端的请求进行拦截,从而修改内容后重新发送。比如我们将客户端发送给后端水的单价修改成0.01,后端如果没有做校验,直接使用前端传过来的价格进行计算然后就会生成一个0.02的支付订单,那么这就是一个漏洞

就比如你去超市买大瓶冰红茶,老板看见你选的是大瓶冰红茶就告诉你需要支付4块,这中间告诉老板的信息只有数量和商品名称,价格并不是用户告诉超市老板的。所以客户端传给后端的参数一定是必要,像价格这个参数是并不需要客户端来告诉后端的,后端是可以自行查询价格的

所以一旦我们传了这些不必要传的参数,那就意味着可能会出现更多的漏洞

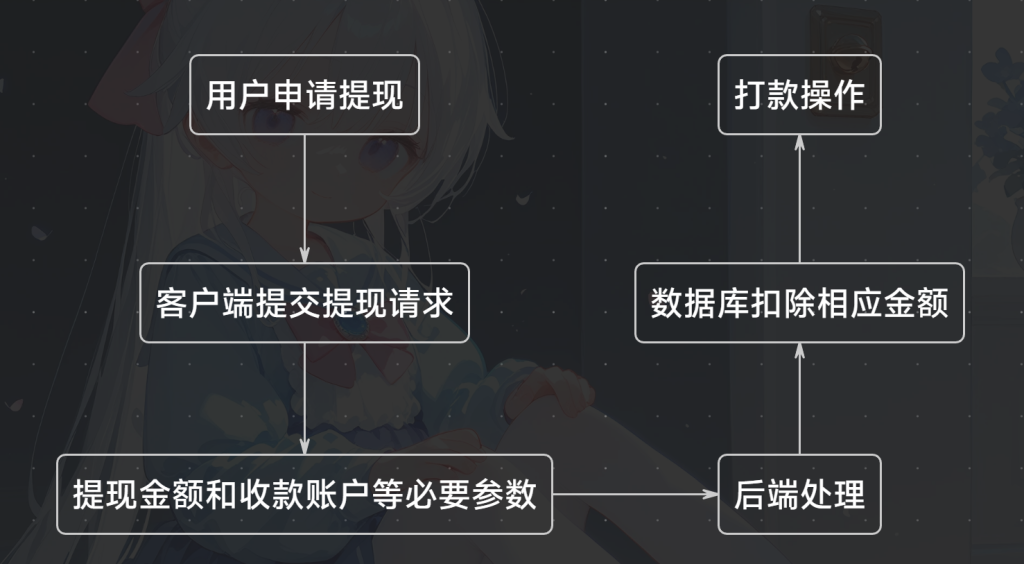

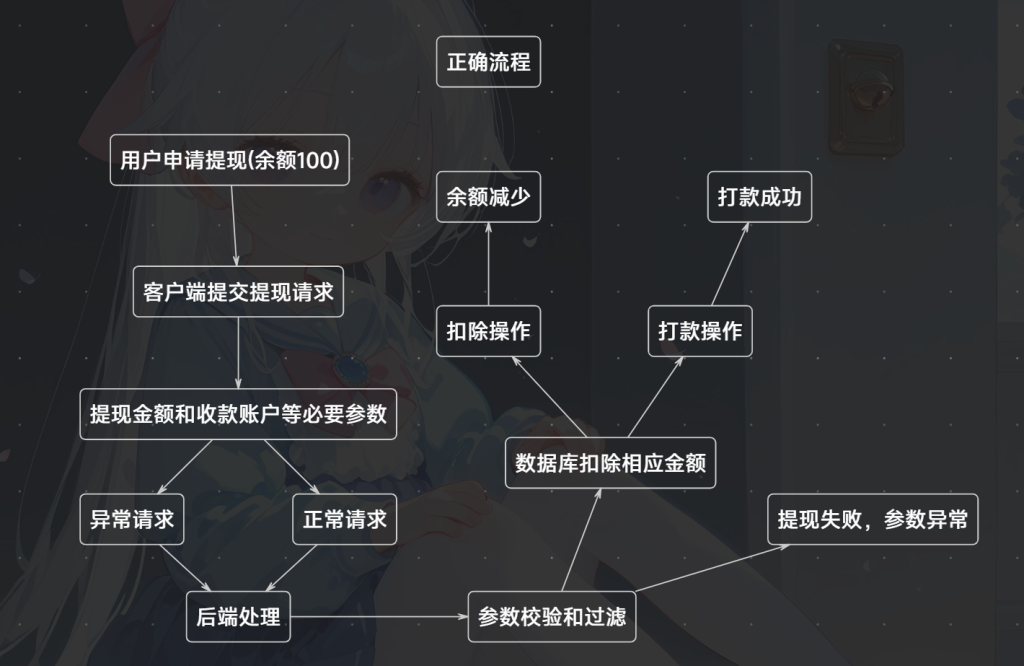

案例二(盗刷现金):

用户正常提现余额,客户端会将提现金额,提现卡号等参数发送给后端,然后后端向数据库中扣除提现金额,然后向银行申请打款到用户银行卡

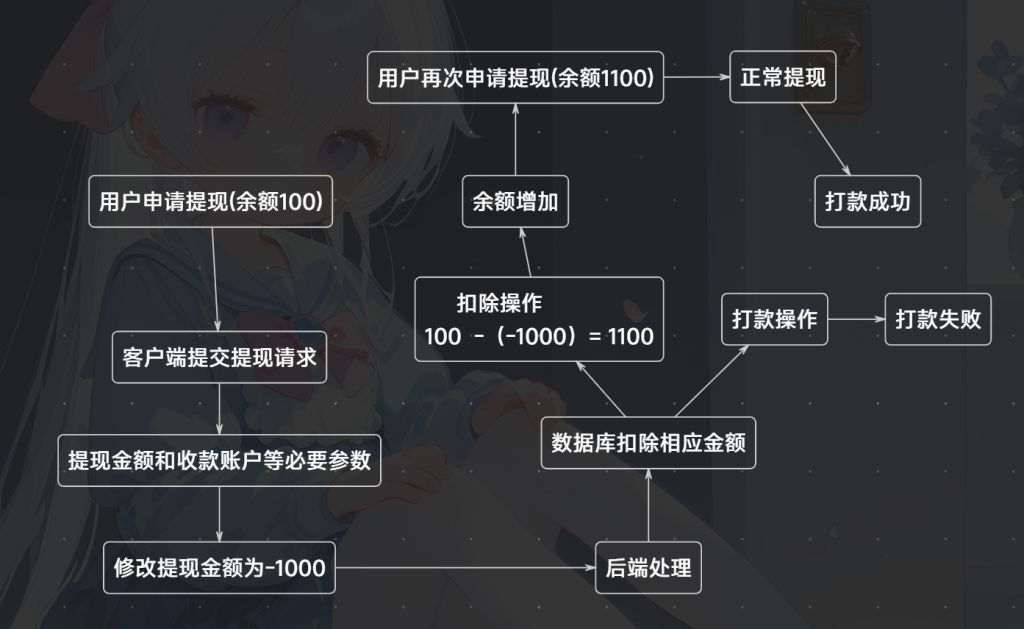

这个时候攻击者拦截客户端发送的请求修改提现金额为负数,如果后端没有对负数进行正确的处理或者过滤,那么就会导致银行没有打款(不能打款负数),但是用户的金额增加了。这样就达到了刷金额的目的,然后攻击者通过再次提交正数请求成功提现刷出来的金额,这就是一个漏洞

所以后端接收来自客户端发来的数据需要进行校验处理和过滤处理,当然这里改为负数只是一种思路,还有其他的思路,并不是说提现仅仅只需要校验不是负数就够了,还需要进行其他过滤

如果没有造成危害,没有造成资金损失,也没有获利方,那这就不算漏洞,只能叫做bug,比如商家端,一个代金卷是满10减5,但是通过抓包可以改成满10减20,这并不是一个漏洞,因为从商家的视角来看就算是我修改了,亏损的还是我自己。当然如果换一个场景,比如平台做活动,有补贴,这个时候如果代金卷中有一半是平台补贴的,那我通过抓包将代金卷修改成满10减200,然后发布一个商品,然后通过代金卷自己下单自己套现,这个时候就对平台造成了资金损失,所以这就又是一个漏洞了

又或者平台有这么一个活动,针对商家来讲,只要商家给自己的商品添加一个满10减9的条款就可以参与平台给的高曝光活动,那么如果我通过抓包将这个满10减9修改成满10减1,是不是相当于我拿更少的损失就成功参加了平台的高曝光活动,虽然平台没有损失,但我获利了,这也是一个漏洞

所以判断一个漏洞的标准一定是有造成危害,有造成资金损失或者存在获利方

前端和后端是什么:

解释:

前端指的就是我的客户端,比如浏览器和app等,后端指的是服务器端

站在开发的角度来看,前端就是用户能够看到的客户端,而后端就是用户看不到的服务器端

总结:

在渗透测试的过程中我们会使用到工具,无论使用什么工具都只是帮我们达成我们脑海中想要达成的思路,要了解每个业务的数据是如何传输的,要敢于创新

在渗透测试中要注意不要泄露相关的信息,也不要去收集个人信息和做其他违法的事情,私密众测也不要随便分享,说到这就让我想起了我说说里面的提到的那个六万美金赏金的大佬,感兴趣的可以去看看

保持学习,保持思考,保持警惕,保持对梦想职业的热爱和向往!

大佬 带带 菜菜

我不是大佬,这个是学习笔记,里面提到的月神才是大佬,我只是总结自己的学习收获